Leeswijzer

In de leeswijzer vindt u een toelichting op de schematische weergave van de onderzoeksresultaten per IT-bedrijf. IT-bedrijven die door minimaal tien respondenten uit tien verschillende klantorganisaties en/of contracten zijn beoordeeld, worden opgenomen in de ITX Monitor.

Indeling rollen en diensten

IT-bedrijven

Respondenten kunnen in de survey aangeven welke rol het IT-bedrijf vervult en welke diensten hun organisatie aan het IT-bedrijf uitbesteedt. Op basis van de gegeven beoordelingscijfers voor elke rol (schaal van 1 tot 10, waarbij een 10 staat voor

‘uitstekend’) wordt een gemiddelde tevredenheidsscore per rol berekend.

Daarnaast wordt binnen Datacenter & Infra Service, Managed Services, Software Services en Technology & Business Transformation, gebaseerd op de gegeven beoordelingscijfers (schaal van 1 tot 10, waarbij een 10 staat voor ‘uitstekend’), voor

elke dienst een gemiddeld cijfer berekend. Het gemiddelde van deze (gemiddelde) cijfers vormt de tevredenheidsscore voor de rol van het desbetreffende IT-bedrijf. De tevredenheidsscore is gebaseerd op zeven of meer verschillende beoordelingen per dienst.

Per IT-bedrijf kunnen uitbestedende organisaties een of meerdere

rollen en diensten beoordelen. Kijk hier voor een overzicht hiervan.

Het IT-bedrijf levert datacenterinfrastructuur met cross- en interconnectiediensten met andere datacenters en hyperscalers.

De onderliggende diensten zijn:

- Colocatie (power, space, cooling)

Een colocatiefaciliteit, of colo, is een datacenterfaciliteit waarin een bedrijf ruimte kan huren voor servers en andere hardware. De colo zorgt voor het gebouw, de koeling, de stroom, de bandbreedte en de fysieke beveiliging, terwijl de klant zorgt voor servers en opslag. Daarbij kan de klant enkele rack-units plaatsen of een complete cage afnemen waar meerdere racks bij elkaar staan. - Inter-connectivity (bijvoorbeeld in samenwerking met managed serviceproviders, telecomproviders en content serviceproviders)

Interconnectiediensten zijn de fysieke verbindingen tussen de verschillende telecomproviders die gegevensuitwisseling mogelijk maken – óók binnen of tussen datacenters onderling – met locaties waar bijvoorbeeld essentiële applicaties draaien zoals CRM of ERP. Over het algemeen nemen de mogelijkheden op dit vlak toe naarmate de datacenters groter en meer agnostisch zijn (leveranciersneutraal) en zijn aangesloten op een groot ecosysteem van bedrijven (IT, telecom, cloud).

Klanten kunnen kiezen voor uiteenlopende bandbreedtes en

snelheden. - Data-architectuur

Data-architectuur, ook wel Hybrid Digital Infrastructure Management (HDIM), is een aanpak om het gecombineerde gebruik van cloudservices en de services van een on-premise datacenter mogelijk te maken, waarmee de weg vrij kan worden gemaakt voor een organisatie om digitale transformatie te ondergaan zonder onderbreking van de service. HDIM helpt ook bij het kiezen van de beste combinaties van datacentergebruik op basis van verschillende soorten gebruiksdoeleinden (denk aan intensief doch stabiel dataverkeer of juist piekgedreven dataverkeer). De data-architectuur wordt bepaald

aan de hand van een analyse van de informatiebehoeften van een organisatie en wordt weergegeven met behulp van diverse modellen en technieken. Bij het beschrijven van de data-architectuur worden bijvoorbeeld de volgende middelen gebruikt: een overzicht van databases en hun beheer, datadefinities, een datamodel en dataflow-diagrammen.

Aan de hand hiervan wordt gekeken welk datacenter het best voldoet aan de gestelde requirements. - Onsite Support (‘remote hands’)

Remote hands is de algemene naam voor een service die wordt aangeboden door colocatieproviders waarmee klanten IT-beheer- en onderhoudstaken in een colocatiefaciliteit kunnen delegeren aan datacentertechnici die door de klanten worden ingehuurd. - Back-up

Gegevensopslag (data storage) verwijst naar het bewaren van gegevensbestanden op een veilige locatie – vaak met inbegrip van (beveiligde) ontsluiting. De back-up van gegevens (data back-up) daarentegen verwijst naar het opslaan van extra kopieën van gegevenbestanden op afzonderlijke fysieke of virtuele locaties.

Het IT-bedrijf beheert de IT voor de dagelijkse business.

De onderliggende diensten zijn:

- Technisch Applicatiebeheer

Bijvoorbeeld codeonderhoud, patching, application packaging, testen. - Werkpleksupport

Bijvoorbeeld servicedesk, self-service, training, onsite support, device management, on/offboarding medewerkers, adoptie. - Werkplekmanagement

Bijvoorbeeld back-end, unified communication & collaboration, e‑mail, kantoorautomatisering (bijvoorbeeld Microsoft 365), sign-on, licentiebeheer. - Managed Infrastructure

Bijvoorbeeld hosting, network connectivity, managed cloudservices, monitoring.

Managed Infrastructure wordt onderverdeeld in:- Infrastructure Architecture

- (non-)Cloud Hosting

- Connectivity Services

- System Integration

Bijvoorbeeld applicatie-integratie, middleware, databasemanagement, implementatie,

cloudmigratie van applicaties. - Security Management

Security Management wordt onderverdeeld in:- Advisory & Assessment

(bijvoorbeeld security governance, risk & compliance assessment, penetration testing, ethical hacking, security awareness) - Monitoring & Mitigation

(bijvoorbeeld threat, vulnerability & attack monitoring, security operations center, incident response) - Protection & Prevention

(bijvoorbeeld end-point security, access security, network security, application security, data security)

- Advisory & Assessment

Het IT-bedrijf ontwikkelt applicaties en/of digitale producten (zoals in fintech, e‑commerce, industry 4.0 en de energietransitie) en/of verzorgt het functioneel beheer. Het gaat om het bouwen van maatwerksoftware en om het inrichten van (enterprise) platforms (zoals Microsoft Dynamics 365, Mendix, Oracle, SAP, Salesforce, ServiceNow).

De onderliggende diensten zijn:

- Maatwerk Softwareontwikkeling

- Implementatie en/of Functioneel Beheer

Op geïntegreerde bedrijfssoftwareplatformen zoals CRM en ERP. - Low-code/No-code

Op softwareplatformen zoals Mendix, OutSystems, Betty Blocks, Microsoft PowerApps, Salesforce Lightning.

Het IT-bedrijf ontwikkelt geavanceerde dataoplossingen voor het optimaliseren van de business. Bijvoorbeeld: data lakes, data lifecyle management, business intelligence (BI), artificial intelligence (AI) en Internet of Things (IoT).

Data Intelligence omvat geen onderliggende diensten.

Het IT-bedrijf cocreëert en realiseert geavanceerde cloudoplossingen om bedrijfsprocessen en/of businessmodellen te innoveren. De technologie en business van de uitbestedende organisatie zijn leidend en sturend in dit project, waarbij het IT-bedrijf is gecommitteerd aan het succes van de uitbestedende organisatie.

De onderliggende diensten zijn:

- Platform Engineering

De dienst Platform Engineering is het inrichten en automatiseren van de onderliggende kernconfiguratie (landingzones) voor het verplaatsen en aanpassen van IT-omgevingen voor de hosting van workloads, data en applicaties binnen publieke cloudplatformen. - Advanced Public Cloud Management

De dienst Advanced Public Cloud Management is het (na migratie) beheren en optimaliseren van missiekritische cloudplatformen zodat zelforganiserende ontwikkelteams zich geheel kunnen wijden aan de continue ontwikkeling en deployment van software. - Modern Software Engineering

De dienst Modern Software Engineering is het opzetten en continu vernieuwen van cloud-native ontwikkelomgevingen (zoals met microservices en CI/CD) om maximaal te

profiteren van nieuwe technische mogelijkheden. - Cloud Security Operations (SecOps)

De dienst Cloud Security Operations is het in samenwerking met zelfsturende ontwikkelteams voorkomen en detecteren van, reageren op en herstellen van cyberdreigingen, datalekken en andere schadelijke activiteiten binnen het

publieke clouddomein. - Cloud Financial Management (FinOps)

De dienst Cloud Financial Management is het controleerbaar, voorspelbaar en beheersbaar maken van de variabele kosten voor het gebruik van diensten in het publieke clouddomein. - Cloud-Native Business Innovation

De dienst Cloud-Native Business Innovation is het ontwerp en de realisatie van cloud-native oplossingen die het operating of businessmodel (van klanten) vernieuwen en/of

transformeren

Disclaimer – Wanneer een IT-bedrijf geen gemiddelde tevredenheidsscore heeft gekregen, wil dat niet zeggen dat het IT-bedrijf niet actief is in een van deze vakgebieden. In het overzicht is ook aangegeven wanneer een IT-bedrijf wel deze rol vervult en dienst levert, maar onvoldoende evaluaties heeft ontvangen in de studie.

Customer Delight

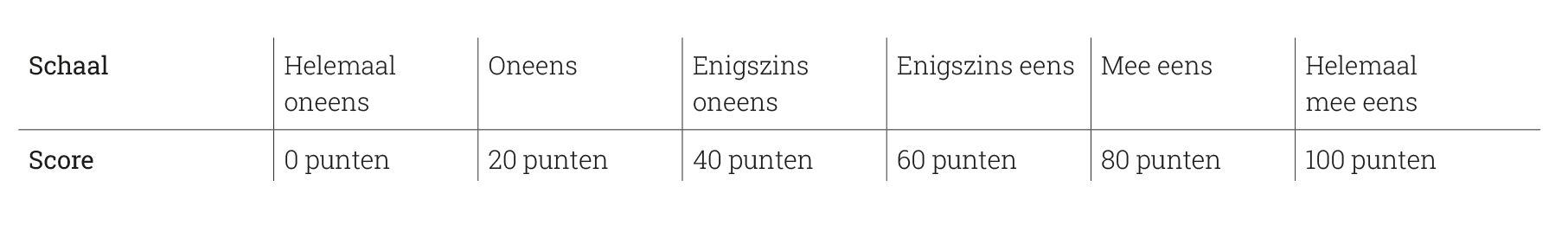

De Customer Delight Score is berekend op basis van drie indicatoren, namelijk Aanbeveling, Vertrouwen en Verwachtingen. Per indicator wordt een vraag voorgelegd; de respondenten zijn gevraagd om aan te geven in hoeverre ze zich kunnen vinden in deze vragen (zie hieronder de puntentelling die gekoppeld is aan de antwoorden van de respondenten).

Elke indicator krijgt een gemiddeld cijfer waarbij de meest linker schaal een waarde van 0 punten vertegenwoordigt en de meest rechter schaal een waarde van 100 punten. Het gemiddelde van deze (gemiddelde) cijfers vormt de Customer Delight Score voor het desbetreffende IT-bedrijf.

De Fan Score is het percentage respondenten dat de Aanbevelingsvraag beantwoordt met ‘Ja’ of ‘Absoluut!’.

Competenties & Klantgerichtheid

De respondent beoordeelt de dienstverlening op basis van de verschillende factoren die het IT-bedrijf en de samenwerking kenmerken. Per factor wordt de indicator met de hoogste score weergegeven.

Competenties bestaat uit vier indicatoren:

- Bekwaamheid

- Zero Repeat

- Continuous Improvement

- Betrouwbaarheid

Klantgerichtheid bestaat uit zes indicatoren:

- Communicatie

- Empathie

- Bereidheid

- Transparantie

- Belangen

- Aanpassingsvermogen

De scores voor Competenties en Klantgerichtheid zijn berekend op basis van verschillende indicatoren. Per indicator wordt een stelling voorgelegd. Respondenten kunnen aangeven of ze het oneens of eens zijn met deze stelling (zie hieronder de

puntentelling die gekoppeld is aan de antwoorden van de respondenten).

Scores worden berekend als een gemiddelde waarbij de meest linker schaal een waarde van 0 punten vertegenwoordigt en de meest rechter schaal een waarde van 100 punten. Deze gemiddelden vormen samen de uiteindelijke score (voor Competenties of Klantgerichtheid).

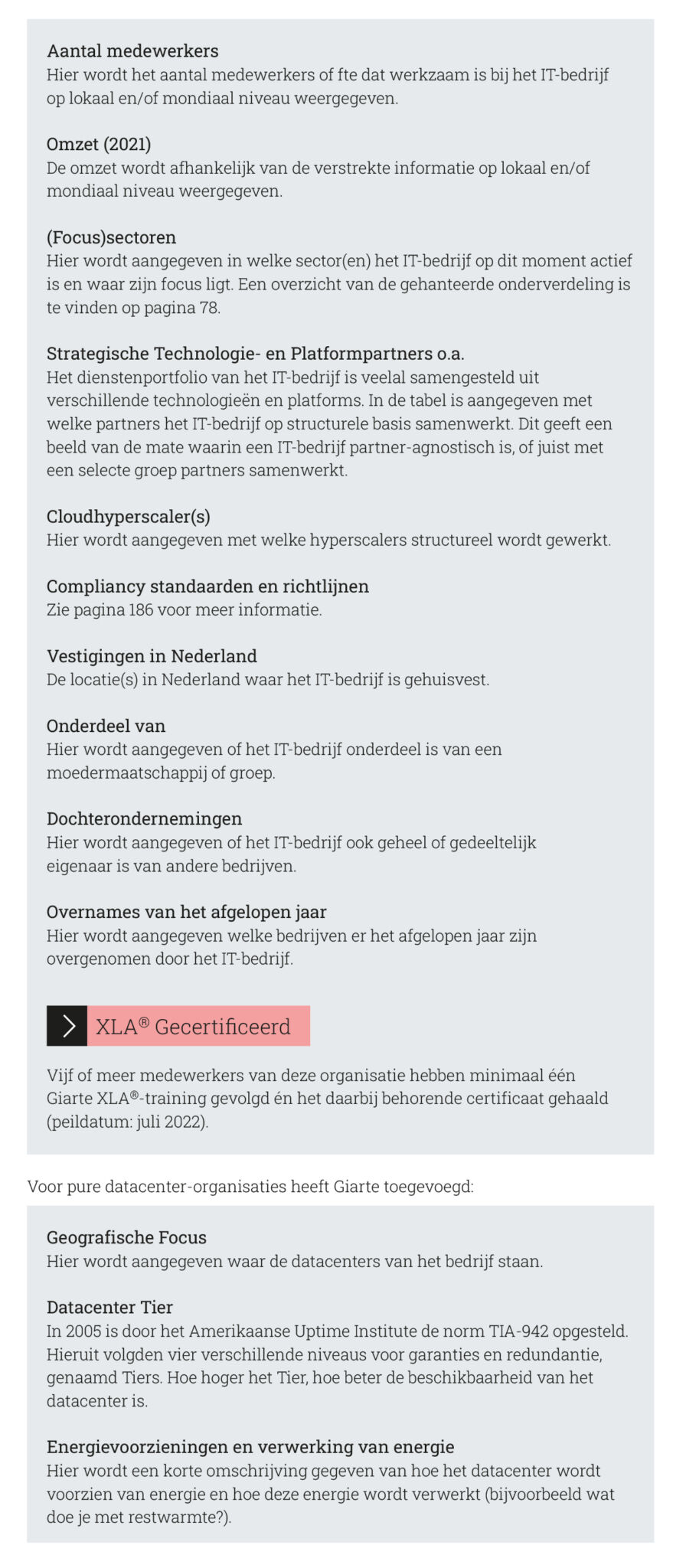

Bedrijfsprofiel

Naast de onderzoeksresultaten wordt een bedrijfsprofiel van het IT-bedrijf gepubliceerd. Het bedrijfsprofiel is tot stand gekomen in samenwerking met het desbetreffende IT-bedrijf, maar redactioneel vormgegeven door Giarte. De IT-bedrijven zijn weergegeven op alfabetische volgorde.

In het bedrijfsprofiel wordt een beknopte omschrijving gegeven van de organisatie. Is het IT-bedrijf regionaal, nationaal of mondiaal georiënteerd? Waar staat de organisatie voor en wat zijn de kernwaarden? Waarin onderscheidt het IT-bedrijf zich van de concurrentie en wat hebben klanten met elkaar gemeen? In de uitgelichte case hebben we het IT-bedrijf gevraagd om één aansprekend voorbeeld te geven van een project en/of samenwerking. Dat is uitgewerkt in een beknopte case beschrijving.

Compliancy standaarden en richtlijnen

In de tabel – bij het bedrijfsprofiel – zijn normen, standaarden en richtlijnen opgenomen waaraan IT-bedrijven zeggen te voldoen. Giarte heeft een aantal van deze standaarden uitgevraagd. Naast deze uit — gevraagde standaarden kunnen IT-bedrijven ook andere standaarden hebben opgegeven. Hieronder een beschrijving van de meest voorkomende opgegeven standaarden.

Normen van de International Organization for Standardization (ISO) en de International Electrotechnical Commission (IEC)

ISO 9001 en ISO 14001 zijn internationale normen voor managementsystemen. ISO 9001 is een norm voor kwaliteitsmanagementsystemen. ISO 14001 is gericht op milieumanagementsystemen en is van toepassing op milieuaspecten waarvan de organisatie heeft aangegeven deze te kunnen beheersen en beïnvloeden. ISO 14001 stelt geen specifieke eisen aan milieuprestaties.

De internationale normen ISO/IEC 27001, 27002 en 27018 hebben betrekking op informatiebeveiliging. ISO/IEC 27001 omschrijft de vereisten voor een Information Security Management System (ISMS): een systematische benadering van het managen van gevoelige bedrijfsinformatie. Overheids — instanties zijn verplicht om aan ISO 27001 en 27002 te voldoen aan de hand van de BIR (Baseline Informatiebeveiliging Rijksoverheid). ISO/IEC 27018 ziet specifiek toe op de beveiliging van persoonsgegevens in de cloud. De norm is voornamelijk gericht op cloudproviders die persoonsgegevens verwerken.

Assurance-standaarden en het Service Organization Control Rapport

De standaard ISAE 3402 is bedoeld voor processen die relevant zijn voor de financiële verslaglegging van de uitbestedende organisatie. In de Verenigde Staten is de ISAE 3402-standaard (met enkele aanpassingen) opgenomen in de lokale standaard SSAE 16, waaraan de merknaam SOC1 is gegeven. Omdat SOC1 hierdoor nagenoeg gelijk is aan ISAE 3402, is voor de tabel besloten deze standaarden gezamenlijk weer te geven als ‘ISAE 3402/SOC1’, tenzij door het IT-bedrijf is aangegeven aan een van beide te voldoen.

SOC2 is het assurance-rapport gericht op IT-bedrijven. In tegenstelling tot het ISAE 3402- rapport, liggen voor het SOC2-rapport de minimaal op te nemen beheersingsdoelstellingen vast. Ook SOC2 is een Amerikaanse merknaam.

In Nederland ontbreekt een vergelijkbare norm die specifiek gericht is op IT-bedrijven. In de praktijk wordt dit soort rapporten in Nederland ook wel uitgebracht onder de algemene assurance-richtlijn ISAE 3000. In de tabel worden de standaarden ISAE 3000 en SOC2 gezamenlijk weergegeven, tenzij door het IT-bedrijf is aangegeven aan een van beide te voldoen.

De Service Organization Control Rapporten kunnen worden opgedeeld in een Type I- en een Type II-rapport. Type I omvat de genomen beheersingsmaatregelen op een bepaald moment. Type II omvat de beheersingsmaatregelen over een bepaalde periode.

Standaarden en richtlijnen voor specifieke markten

NEN 7510 is een landelijke norm voor informatiebeveiliging voor de Nederlandse zorgsector. IT-leveranciers kunnen zich volgens NEN 7510 laten certificeren als zij patiëntgegevens verwerken. Binnen de financiële sector wordt er met regelmaat gevraagd om te voldoen aan het DNB Toetsingskader dat gaat over adequate procedures en maatregelen ter beheersing van informatiebeveiliging. COBIT 4.1 en COBIT 5.0 worden vaak gebruikt als framework voor het gestructureerd inrichten en beoordelen van een IT-beheeromgeving.

Neem deel aan de ITX Monitor!

Heeft u vragen, wilt u deelnemen aan het onderzoek of eens vrijblijvend met Giarte sparren? Neem dan contact met ons op.